苹果周一发布了针对 iOS 和 iPad 的安全更新,以解决它所说的在野外被利用的严重漏洞,这是该公司自今年年初以来在其产品中解决的第 17 个漏洞。

标识符的具体弱点 CVE-2021-30883,与“IOMobileFrameBuffer”组件中的内存损坏问题有关,该问题可能允许应用程序以内核权限执行任意代码。 它将该漏洞的报告归功于一位匿名研究人员,而苹果公司表示,它“知道有报告称该问题可能已被积极利用”。

有关该缺陷和攻击性质的技术细节以及威胁行为者的身份尚不可用,以允许大多数用户应用补丁并防止其他对手将漏洞武器化。 这家 iPhone 制造商表示,它通过改进内存处理解决了这个问题。

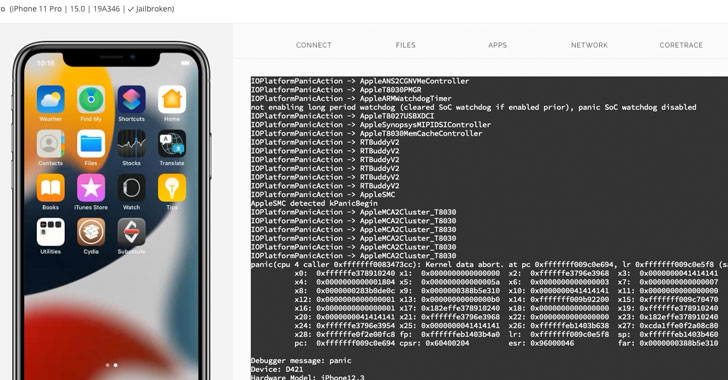

安全研究员 Sar Ammar 订户 其他细节和概念验证 (PoC) 漏洞利用,指出“这个攻击面非常有趣,因为它可以从应用程序的沙箱(因此非常适合越狱)和许多其他进程访问,使其成为一个很好的候选者LPE 链中的漏洞利用”。

CVE-2021-30883 也是继 Apple 在 2021 年 7 月解决了类似的匿名报告的内存损坏问题 (CVE-2021-30807) 之后影响 IOMobileFrameBuffer 的第二个零,这增加了两个缺陷相关的可能性。 通过最新的修复,该公司仅在 2021 年就已经能够解决 17 个零日问题——

- CVE-2021-1782 (内核)- 恶意应用程序可能能够提升权限

- CVE-2021-1870 (WebKit) – 远程攻击者可能能够执行任意代码

- CVE-2021-1871 (WebKit) – 远程攻击者可能能够执行任意代码

- CVE-2021-1879 (WebKit) – 处理恶意网页内容可能导致全局跨站脚本

- CVE-2021-30657 (系统偏好设置) – 恶意应用程序可能会绕过 Gatekeeper 检查

- CVE-2021-30661 (WebKit Storage) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30663 (WebKit) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30665 (WebKit) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30666 (WebKit) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30713 (TCC 框架)- 恶意应用程序可能会覆盖您的隐私偏好

- CVE-2021-30761 (WebKit) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30762 (WebKit) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30807 (IOMobileFrameBuffer) – 应用程序可能能够以内核权限执行任意代码

- CVE-2021-30858 (WebKit) – 处理恶意网页内容可能导致任意代码执行

- CVE-2021-30860 (CoreGraphics) – 处理恶意制作的 PDF 文件可能会导致任意代码执行

- CVE-2021-30869 (XNU) – 恶意应用程序可能能够以内核权限执行任意代码

强烈建议苹果 iPhone 和 iPad 用户更新到最新版本(iOS 15.0.2 和 iPad 15.0.2)以缓解该漏洞。

"Extreme problem solver. Travel ninja. Quintessential web addict. Browser. Writer. Reader. Incurable organizer."

More Stories

Android 15/One UI 7 正在针对 Galaxy A53、A54 等进行测试

《Helldivers 2》的重大更新招致了负面评价,而且玩家数量并未增加一倍

据报道,谷歌 Pixel 9 将获得一些新的 Gemini AI 功能